|

4000156919 |

��Դ�����`�Bܛ�� ���ߣ��M(j��n)�N��ܛ�� �l(f��)����2014/10/15 �g�[�Δ�(sh��)��6460

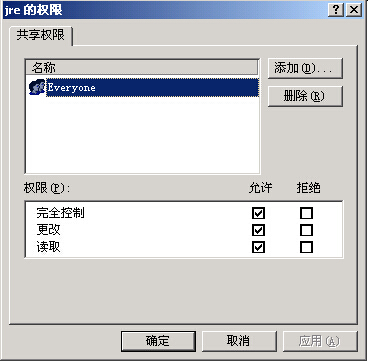

ʮ�����Ĺ���Ŀ�Ĭ�J(r��n)���ƙ�(qu��n)��

����Windows NT/2000ϵ�y(t��ng)���f��Ĭ�J(r��n)��r�®�(d��ng)����һ������Ŀ䛕r������ϵ�y(t��ng)���Ԅӌ�EveryOne�@���Ñ��M���ӵ���(qu��n)��ģ�K��(d��ng)�У������@���M��Ĭ�J(r��n)��(qu��n)������ȫ���ƣ��Y(ji��)��ʹ���κ��˶����Ԍ�����Ŀ��M(j��n)���x������ˣ����½�����Ŀ�֮��Ҫ���̄h��EveryOne�M���ߌ�ԓ�M�ę�(qu��n)���{(di��o)�����xȡ�����P(gu��n)������Ҋ�D��ʾ��

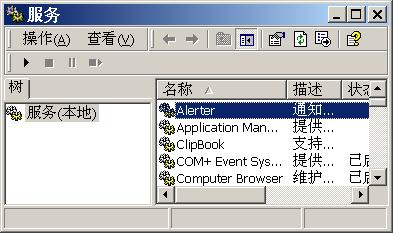

Windows NT/2000ϵ�y(t��ng)�����S���ò����ķ���(w��)�Ԅ�̎�ڼ����B(t��i)�������п��ܴ��ڵİ�ȫ©��ʹ��������������Ҫ�~�����ܿ��ƙC(j��)��.����ϵ�y(t��ng)�İ�ȫ����(y��ng)��ԓ�P(gu��n)�Ĺ��ܷ���(w��)���r�P(gu��n)�]���Ķ����p�ٰ�ȫ�L(f��ng)�U�� ���w���������ڡ�������塱�ġ��������ߡ����桰����(w��)���ˆ��У��xȡ����Ҫ�ķ���(w��)�M(j��n)�н�ֹ��Ҋ�D��

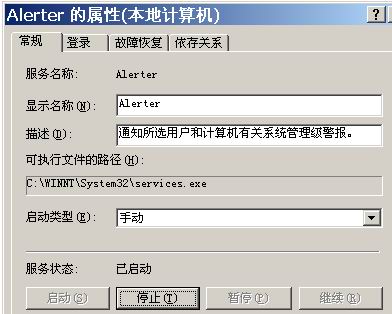

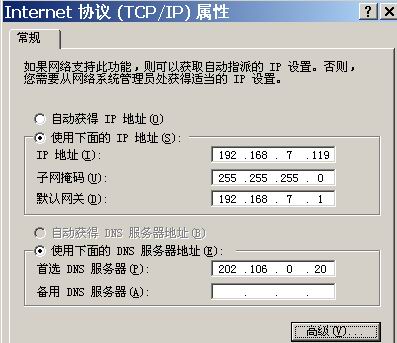

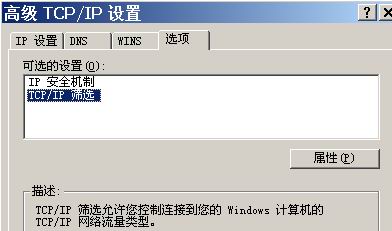

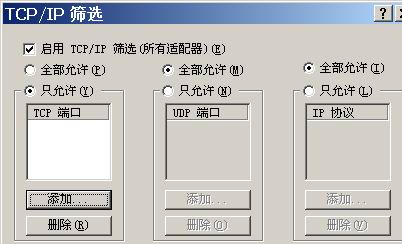

���P(gu��n)��Ҫ��ֹ�ķ���(w��)���£� Alerter��֪ͨ���x�Ñ���Ӌ��C(j��)���P(gu��n)ϵ�y(t��ng)���������� Application Management���ṩܛ�����b����(w��)���T����ɣ��l(f��)���Լ��h���� ClipBook��֧�֡����N���鿴�������Ա���ԏ��h(yu��n)�̼��N����醼��N��档 COM+ Event System���ṩ�¼����ԄӰl(f��)����ӆ� COM �M���� Computer Browser���S�o(h��)�W(w��ng)�j(lu��)��Ӌ��C(j��)�������б��Լ��ṩ�@���б��oՈ��ij��� Distributed Link Tracking Client����(d��ng)�ļ��ھW(w��ng)�j(lu��)��� NTFS �����Ƅӕr�l(f��)��֪ͨ�� Distributed Transaction Coordinator��������(w��)���Ƿֲ��ڃɂ����ϵĔ�(sh��)��(j��)�죬��Ϣ��У��ļ�ϵ�y(t��ng)����������(w��)���o(h��)�YԴ�������� Fax Service���������l(f��)�ͺͽ��Ղ��档 FTP publishing service��ͨ�^ Internet ��Ϣ����(w��)�Ĺ����Ԫ�ṩ FTP �B�Ӻ����� Indexing Service�����غ��h(yu��n)��Ӌ��C(j��)���ļ���������(n��i)�ݺ͌��ԣ�ͨ�^�`���ԃ�Z���ṩ�ļ������L���� Messenger���l(f��)�ͺͽ���ϵ�y(t��ng)����T���ߡ�������������(w��)���f����Ϣ�� Net Logon��֧�־W(w��ng)�j(lu��)��Ӌ��C(j��) pass-through �������������C�¼����� Network DDE ���ṩ�ӑB(t��i)��(sh��)��(j��)���Q ��DDE�� �ľW(w��ng)�j(lu��)��ݔ�Ͱ�ȫ���ԡ� Network DDE DSDM �������W(w��ng)�j(lu��) DDE �Ĺ���ӑB(t��i)��(sh��)��(j��)���Q Network Monitor ���W(w��ng)�j(lu��)�O(ji��n)ҕ�� NetMeeting Remote Desktop Sharing�����S�Й�(qu��n)���Ñ�ʹ�� NetMeeting �h(yu��n)���L�� Windows ���档 Plug and Play �������ú�����Ӳ����(y��ng)ԓ��ֹ�����������O(sh��)�䰲�b�Լ����ã�����֪ͨ�����P(gu��n)���O(sh��)����ĵ���r�� Remote Procedure Call ��RPC���� �ṩ�K�Y(ji��)�c(di��n)ӳ����� ��endpoint mapper�� �Լ����� RPC ����(w��)�� Remote Registry Service�����S�h(yu��n)��ע�Ա������� Removable Storage���������Ƅ�ý�w���(q��)�ӳ���͎졣 Routing and Remote Access���ھ���W(w��ng)�Լ��V��W(w��ng)�h(hu��n)���О���I(y��)�ṩ·�ɷ���(w��)�� RunAs Service���ڲ�ͬ�{��(j��)���Æ����^�̡� Server���ṩ RPC ֧�֡��ļ�����ӡ�Լ������ܵ������� Smart Card����������Ӌ��C(j��)���ܿ���x���е����ܿ��M(j��n)�й������L�����ơ� Smart Card Helper���ṩ���B�ӵ�Ӌ��C(j��)���fʽ���ܿ���֧�֡� Task Schedule�����S������ָ���r�g�\(y��n)�С� TCP/IP Netbios Helper�����S����TCP/IP �� NetBIOS ��NetBT��������(w��)�Լ� NetBIOS ���Q������֧�֡� Telephone Service���� TAPI ��֧�֣��Ա������Ʊ���Ӌ��C(j��)������(w��)���Լ� LAN �ϵ��Ԓ�O(sh��)��ͻ��� IP ���Z���B�ӡ� Windows Management Instrumentation���ṩϵ�y(t��ng)������Ϣ�� ��Ҫ�r���ֹ�ķ���(w��)���£� SNMP service�����ξW(w��ng)�j(lu��)����f(xi��)�h SNMP trap�����ξW(w��ng)�j(lu��)�f(xi��)�h�����ۙ ʮ�塢��η���NetBIOS©������ NetBIOS��Network Basic Input Output System���W(w��ng)�j(lu��)����ݔ��ݔ��ϵ�y(t��ng)������һ�N��(y��ng)�ó���ӿڣ�API����ϵ�y(t��ng)��������WINS������Ӌ��C(j��)netbios����IPӰ���P(gu��n)ϵ������(w��)���V����Lmhost�ļ��ȶ�Nģʽ��NetBIOS������������(y��ng)IP��ַ���Ķ���(sh��)�F(xi��n)��ϢͨӍ���ھ���W(w��ng)��(n��i)��ʹ��NetBIOS�f(xi��)�h���Էdz�����،�(sh��)�F(xi��n)��Ϣͨ�ţ���������ڻ�(li��n)�W(w��ng)�ϣ�NetBIOS���ஔ(d��ng)��һ�����T���ܶ���߶���ͨ�^NetBIOS©���l(f��)���� ����Windows NTϵ�y(t��ng)������ȡ��NetBIOS�cTCP/IP�f(xi��)�h�Ľ��������w�����ǣ����ȴ��_��������塱��Ȼ���p�����W(w��ng)�j(lu��)���D��(bi��o)�����ڡ�NetBIOS�ӿڡ����x��WINS�͑���TCP/IP�����顰���á������������Ӌ��C(j��)���ɡ� ����Windows2000ϵ�y(t��ng)���ԣ����]������TCP/IP������NetBIOS�ϣ��҂�����ͨ�^���·�ʽ���O(sh��)�ã� �����x���_ʼ�������O(sh��)�á�����������塱�����W(w��ng)�j(lu��)�͓�̖�B�ӡ����������B�ӡ��ˆ��У��p����Internet�f(xi��)�h��TCP/IP����������Ҋ�D�� �����ڴ��_�Č�Ԓ���ІΓ����������o�����x���x헡��ˆΣ����D�� �S���c(di��n)�������ԡ����o����������TCP/IP�Y�x����Ԓ���x����TCP/IP�Y�x����Ҋ�D��

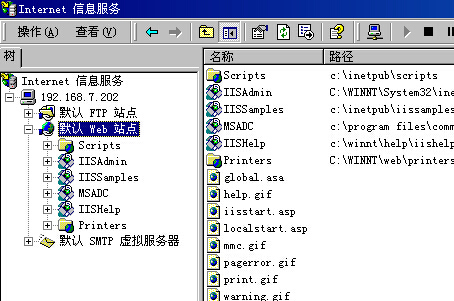

��������ϡ�TCP�˿ڡ���Ԓ�������ӳ���139֮��Ҫ�õ��ķ���(w��)�˿ڼ��ɡ� ʮ������ν�QSNMP���_�^(q��)���©�� SNMP��Simple Network Management Protocol�����ξW(w��ng)�j(lu��)����f(xi��)�h�������л���TCP/IP�W(w��ng)�j(lu��)�Ϲ�����ͬ�W(w��ng)�j(lu��)�O(sh��)��Ļ����f(xi��)�h�������������Ӌ��C(j��)��·���������е�Windowsϵ�y(t��ng)������Windows ME�����ṩ��SNMP���ܣ����������а汾��ϵ�y(t��ng)�ж�����Ĭ�J(r��n)���b�͈�(zh��)�еġ� �F(xi��n)���ѽ�(j��ng)�l(f��)�F(xi��n)����������߰l(f��)�͑��А�����Ϣ�oSNMP����Ϣ����̎��ģ�K���͕��������(w��)ֹͣ���ܽ^����(w��)���_������������fͨ�^���\(y��n)��SNMP����(w��)��ϵ�y(t��ng)�l(f��)��һ�����εĹ���Ո�˕r�ʹ���һ�����_�^(q��)���©����������ɾܽ^����(w��)Ӱ푡�һ�����_�^(q��)����������ڱ����\(y��n)������Ĵ��a�������������M(j��n)������IJ��������SNMP�ij���һ����Ҫϵ�y(t��ng)��(qu��n)�ށ��\(y��n)�У���˾��_������������ܕ����ϵ�y(t��ng)��(qu��n)�ޱ��Zȡ�����γɇ�(y��n)�صİ�ȫ©�������w��Q�������£� �����S�����Windows��ȫ�O(sh��)��ͳ�����ʹ��SNMP����(w��)�M(j��n)�й����ģ������҂����h�������Ҫʹ��SNMP����(w��)�͑�(y��ng)ԓֹͣ�������Ҫ��ֹ������M(j��n)�еĹ����Ɖģ�Ո�ڷ���������·�������O(sh��)�ý�ֹ������M(j��n)��SNMP��UDP161��UDP162�˿ڣ������� ���⣬ܛ�ѽ�(j��ng)��˰l(f��)����һ����ȫ���棨MS02-006���Լ�����(y��ng)�a(b��)������ http://www.microsoft.com/technet/security/bulletin/MS02-006.asp ��Ո�Ñ����r���d���b�a(b��)������ Windowsϵ�y(t��ng)������Ĺ�����ƫ����IIS�ϣ�����2001��2002��������е�Nimda��CodeRed�����ȶ���ͨ�^����IIS��һЩ©�����ֲ����_ʼ�����ġ�����NT/2000ϵ�y(t��ng)��ʹ��IIS����WWW����(w��)����Ӷ࣬�ټ���IIS�Ĵ������Լ��c����ϵ�y(t��ng)���P(gu��n)�ԣ�����NT/2000ϵ�y(t��ng)�İ�ȫ��Ҳ�ܵ��˺ܴ��Ӱ푡�ͨ�^IIS��©�����ց��@����������ϵ�y(t��ng)�Ĺ���T��(qu��n)�ތ���һ�_δ��(j��ng)��ȫ���õęC(j��)�����f���p�����e�����飬���ԣ����ú��������IIS������ϵ�y(t��ng)���������@���e���p���ˡ� IIS�����ÿ��Է֞������棺 �����²�������ʹ��Internet����(w��)������������������ڿ������Ĺ������������ҵ�ԓ��ݷ�ʽ���\(y��n)�н������£���

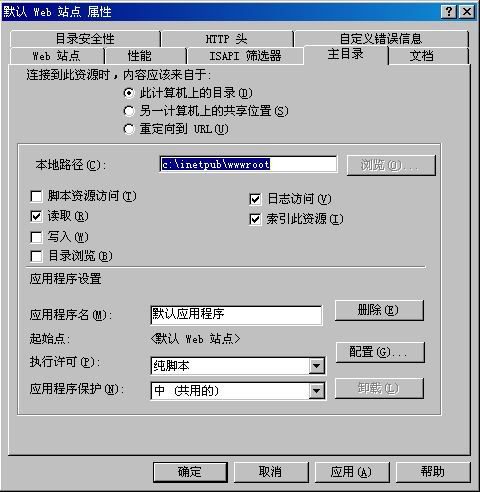

�h��Ŀ�ӳ�䡣 Ĭ�J(r��n)���b��IISĬ�J(r��n)�ĸ�Ŀ���C:\inetpub���҂����h����ĵ������օ^(q��)��Ŀ����棬���磺D:\inetpubĿ䛡� Ĭ�J(r��n)��IIS������Scripts��IISAdmin��IISSamples��MSADC��IISHelp��Printers�@ЩĿ�ӳ�䣬���h����ȫ�h�������bIISĬ�J(r��n)ӳ���Ŀ䛣������ڷ���(w��)�����挍(sh��)��·����%systemroot%��һ���h(hu��n)��׃�����ھ��wÿ�_����(w��)���Ͽ��ܲ�һ�ӣ�Ĭ�J(r��n)ֵ�ɰ��b�r���x��Ŀ䛛Q������ Scripts����(y��ng)c:\inetpub\scriptsĿ� IISAdmin����(y��ng)%systemroot%\System32\inetsrv\iisadminĿ� IISSamples����(y��ng)c:\inetpub\iissamplesĿ䛡� MSADC����(y��ng)c:\program files\common files\system\msadcĿ䛡� IISHelp����(y��ng)%systemroot%\help\iishelpĿ䛡� Printers����(y��ng)%systemroot%web\printersĿ䛡� ߀��һЩIIS����T���Ŀ䛣� IISADMPWD ����(y��ng)%systemroot%\system32\inetsrv\iisadmpwdĿ� IISADMIN ����(y��ng) %systemroot%\system32\inetsrv\iisadminĿ�

�h���Ɉ�(zh��)���ļ��U(ku��)չ������(y��ng)�ó���ӳ�䡣 �ڑ�(y��ng)�ó����������� ���ψD�����ð��o������Ĭ�J(r��n)�����³���ӳ�䣺

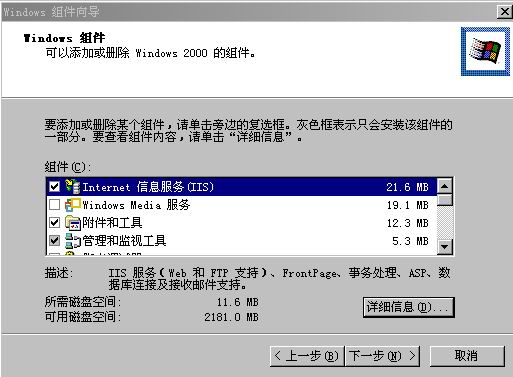

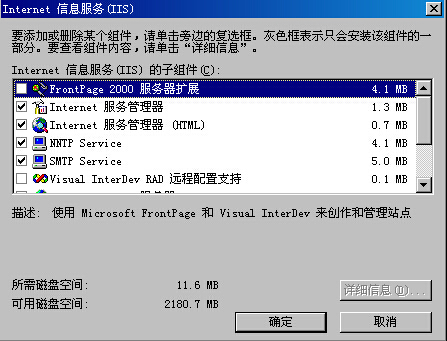

�����ʹ��SSI��server side include�� ����(w��)����Ƕ���_���������h�h����.shtm�� ��.stm�� �� ��.shtml���@Щӳ��.��.cer�� ��.cdx�� ��htr�� ��idc�� ��printer���ȣ���o�e��Ҫ�����hֻ������.asp���͡�.asa����ӳ�䡣 Frontpage�U(ku��)չ����(w��) �Ŀ������������_�����ӻ�h�������x������/�h��windows�M���� �x��Internet��Ϣ����(w��)��IIS�������c(di��n)��Ԕ��(x��)��Ϣ����Ո�_�J(r��n)FrontPage 2000����(w��)���U(ku��)չ�]�б����ϡ�����У��tȡ�������c(di��n)�_���Ϳ����ˡ�

��ʾ�� ܛ��˾�ṩ��һ����iislockd�ij����������Á���������ȫ������IIS�����������Frontpage�U(ku��)չ�]���ṩ�⣬�������c(di��n)���ܺܺõ�֧�֡� ���d��ַ��http://download.microsoft.com/download/iis50/Utility/2.1/NT45XP/EN-US/iislockd.exe

��Դ�����`�B �gӭ��������

��һ�����£����g(sh��)һ�����Á��������������ж���£�һ��

��һ�����£�Windows����ϵ�y(t��ng)��ȫ��η���������